Cómo proteger tu red de Blockchain e IoT contra ataques de denegación de servicio (DDoS) y Ransomware

En el hiperconectado ecosistema industrial de esta década, la digitalización total de la planta y la red logística ha traído consigo una vulnerabilidad sin precedentes: la superficie de ataque se ha expandido desde las computadoras de la oficina hasta cada sensor de vibración, brazo robótico y nodo de blockchain. Un solo punto de entrada desprotegido puede paralizar una cadena de suministro global en cuestión de segundos. Por esta razón, dominar la Ciberseguridad en la Cadena de Suministro 4.0: Cómo proteger tu red de Blockchain e IoT contra ataques de denegación de servicio (DDoS) y Ransomware es la prioridad número uno para los directores de TI y operaciones que buscan garantizar la continuidad del negocio frente a una ciberdelincuencia cada vez más sofisticada.

TE PUEDE INTERESAR: Ciberseguridad en Blockchain: Mitos y Realidades para la Industria

Esta protección es imperativa porque un ataque de Ransomware en la era de la IA no solo cifra archivos, sino que toma el control de los sistemas de control industrial (ICS), deteniendo líneas de producción físicas con consecuencias potencialmente catastróficas. Muchos proyectos de modernización fallan a causa de ver la seguridad como un añadido de último momento y no como un componente intrínseco del diseño. Sin embargo, cuando se implementa la Ciberseguridad en la Cadena de Suministro 4.0, la resiliencia digital se convierte en una ventaja competitiva que genera confianza en clientes y accionistas. Como bien advierte el equipo de Industriando, en la industria 4.0, un bit de datos comprometido puede detener una tonelada de acero.

Blindando el IoT: De la Capa de Sensor al Edge Computing

El Internet de las Cosas Industrial (IIoT) es el eslabón más débil porque muchos sensores carecen de la capacidad de procesamiento para ejecutar firewalls complejos.

1. Segmentación de Red y Microsegmentación

La estrategia de «Cero Confianza» (Zero Trust) dicta que ningún dispositivo, interno o externo, debe ser validado automáticamente. Al microsegmentar la red, aislamos los sensores IoT de la red administrativa. Si un sensor de temperatura es comprometido, el atacante no puede «saltar» lateralmente hacia el servidor de facturación o el control del PLC maestro.

2. Actualizaciones Over-the-Air (OTA) Seguras

En 2026, dejar un firmware desactualizado es una invitación al desastre. El plan de ciberseguridad debe incluir protocolos de actualización cifrados y firmados digitalmente, asegurando que el parche de seguridad provenga del fabricante y no sea un código malicioso inyectado por un tercero.

Protegiendo el Blockchain: Vulnerabilidades de los Smart Contracts

Aunque el blockchain es intrínsecamente seguro por su inmutabilidad, los puntos de acceso y la lógica de los contratos inteligentes pueden ser vulnerables.

- Ataques de Reentrada: Ocurren cuando un contrato malicioso llama a una función de tu Smart Contract repetidamente antes de que la primera ejecución termine, drenando fondos o alterando registros de entrega.

- Oráculos Comprometidos: El blockchain depende de «oráculos» (sensores externos) para saber si un paquete llegó. Si un atacante hackea el sensor GPS (el oráculo), el blockchain registrará una mentira como una verdad inmutable.

La Ciberseguridad en la Cadena de Suministro 4.0 exige auditorías de código constantes y el uso de firmas múltiples (Multi-sig) para autorizar cambios críticos en la red de logística.

Mitigación de Ataques DDoS en la Red Industrial

Un ataque de Denegación de Servicio Distribuido (DDoS) busca inundar tus servidores con tráfico basura para que los gemelos digitales o los sistemas de OEE en tiempo real dejen de funcionar.

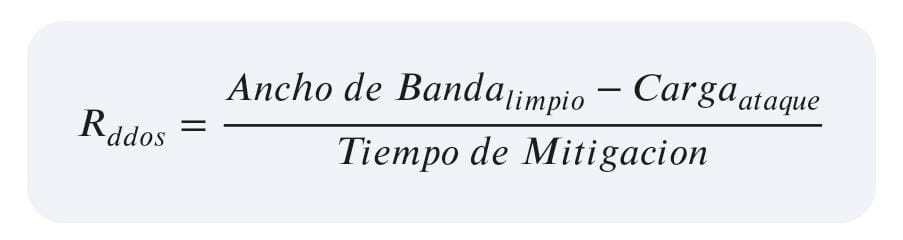

Podemos modelar la Resiliencia ante DDoS (Rddos) mediante la siguiente relación:

Para mantener un Rddos positivo, las empresas de 2026 utilizan:

- Scrubbing Centers: Centros de limpieza de datos que filtran el tráfico malicioso antes de que llegue a la red de la planta.

- IA para Detección de Anomalías: Algoritmos que identifican patrones de tráfico no humanos en milisegundos y bloquean las IPs de origen automáticamente.

Esto es vital a causa de que la latencia provocada por un DDoS puede causar desincronización en robots colaborativos, provocando paros de seguridad innecesarios o accidentes.

El Escudo contra el Ransomware: Copias de Seguridad Inmutables

El Ransomware en 2026 ya no solo pide criptomonedas; amenaza con filtrar secretos industriales o planos de productos. Sin embargo, la mejor defensa sigue siendo la capacidad de recuperación rápida.

- Air-Gapping Digital: Mantener copias de seguridad que no estén conectadas a la red principal. Si el sistema de producción es infectado, el malware no puede llegar al respaldo.

- Backups Inmutables en Blockchain: Utilizar el registro distribuido para almacenar los hashes de las configuraciones críticas de los PLCs. Esto permite verificar que, tras un ataque, el código que estamos reinstalando en las máquinas es el original y no ha sido alterado.

El Factor Humano: Ingeniería Social y Capacitación

A pesar de toda la tecnología de Ciberseguridad en la Cadena de Suministro 4.0, el error humano sigue siendo la puerta de entrada principal.

- Phishing Industrial: Correos que simulan ser de un proveedor de confianza solicitando cambios en las cuentas de pago o credenciales de acceso al WMS.

- Cultura de Seguridad: Los operarios deben entender que conectar su teléfono personal a un puerto USB de la máquina de control puede comprometer toda la red de la fábrica.

La Seguridad como Cimiento de la Innovación

La industria 4.0 no puede existir sin un paraguas de protección digital robusto. La ciberseguridad ha pasado de ser un costo de TI a ser una póliza de continuidad para toda la organización.

En conclusión, la Ciberseguridad en la Cadena de Suministro 4.0: Cómo proteger tu red de Blockchain e IoT contra ataques de denegación de servicio (DDoS) y Ransomware es el cierre necesario para cualquier estrategia de transformación digital. Solo las empresas que logren equilibrar la apertura de sus datos con la hermeticidad de su seguridad podrán liderar el mercado en este 2026. Al final, la fábrica más inteligente no es solo la que produce más, sino la que sabe proteger su conocimiento y su operación contra las amenazas de un mundo digital cada vez más hostil.